L’usage de VPN gratuits ou premium s’est largement répandu en quelques années chez les particuliers. Le matraquage publicitaire et les promesses de profiter de meilleurs prix sur Internet, voir du contenu vidéo inaccessible dans son pays d’origine ou simplement pour ajouter une couche de protection supplémentaire, les arguments sont multiples. Le problème est que si les VPN renforcent la sécurité en chiffrent les données en fournissant une connexion sécurisée, ils n’échappent pas aux vulnérabilités. Ils peuvent faire l’objectif d’attaques par force de brute, si les serveurs sont configurés pour permettre un nombre illimité de tentatives de connexion.

Des VPN renommés victimes d’intrusion

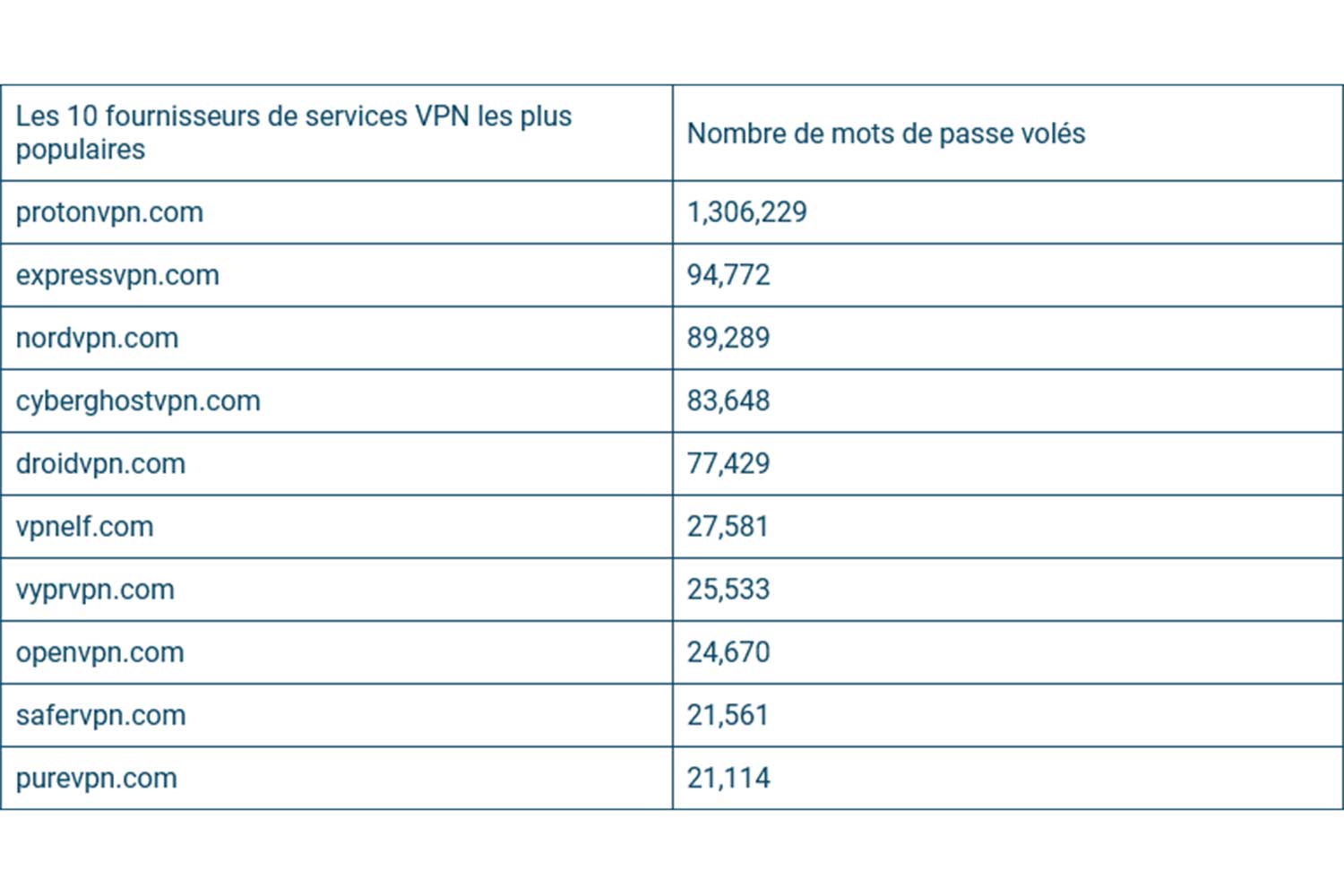

Dans une récente étude, l’équipe de recherche de Specops révèle 2 151 523 mots de passe VPN qui ont été compromis par des logiciels malveillants au cours de l’année écoulée. « Il s’agit du vol de véritables mots de passe, choisis par des utilisateurs finaux pour accéder aux VPN, et ils représentent tous une opportunité pour un pirate d’obtenir un accès non autorisé », explique l’entreprise spécialisée dans les solutions de sécurisation des mots de passe. Les trois premiers fournisseurs de services VPN ciblés (ProtonVPN, ExpressVPN et NordVPN) sont trois des VPN les plus populaires et les plus sûrs du marché. Une situation qui n’a pas empêché plus d’un million d’utilisateurs Proton VPN de voir leurs informations d’identification compromises par des logiciels malveillants.

Pour les experts, il est « beaucoup plus facile » pour les cybercriminels de s’en prendre aux identifiants de connexions des clients que d’essayer de pirater les VPN eux-mêmes. En ce qui concerne les mots de passe des services VPN les plus couramment compromis, on retrouve quelques incontournables de nos claviers comme « 12345 », « qwerty » (équivalent d’azerty) ou encore « Admin » et « password ». La variante « P@ssw0rd » gagne également des adeptes, et ce, afin de se conformer aux exigences de complexité. Généralement, un mot de passe doit désormais contenir une lettre majuscule, un chiffre et un caractère spécial. La liste comprend aussi les termes « protonvpn » et « dyadroid1 », soit deux des cinq fournisseurs ayant subi le plus de violations. « Certains utilisateurs finaux se sont clairement contentés de taper le nom du produit comme mot de passe », confie Specops, qui rappelle l’importance pour une organisation d’appliquer une politique stricte en matière de mots de passe.

ExpressVPN : le deuxième fournisseur le plus touché réagit

Suite à ces révélations, ExpressVPN a pris les devants en réagissant dès la mi-septembre. Le fournisseur précise qu’il représente 4,4 % des mots de passes volés, soit entre 2 % et 3 % de sa base d’utilisateurs actuelle totale. « Mais il n’existe aucun moyen de confirmer si les identifiants compromis appartiennent à des utilisateurs actifs ou passés », précise ExpressVPN.

Comme le rappel le fournisseur, aucun fournisseur VPN n’a été compromis. Les identifiants compromis proviennent de diverses techniques de logiciels malveillants, telles que des attaques par force brute ou des tentatives de phishing élaborées.

Une règle d’or : bien choisir son mot de passe

Le mot de passe le plus courant n’a été trouvé que 5 290 fois (et le mot de passe très courant « password » seulement 554 fois) dans cet ensemble de données, nous apprend l’étude. Cela pourrait suggérer que les utilisateurs « ont généralement utilisé des mots de passe uniques, voire forts, pour leurs identifiants VPN ».

Pour votre VPN ou n’importe quel autre service nécessitant un mot de passe, n’oubliez pas de suivre quelques bonnes pratiques :

- Créer un mot de passe comportant au moins 12 caractères

- Utiliser des chiffres, des lettres, des caractères spéciaux

- Choisir un mot de passe anonyme en évitant la date de naissance, un surnom…

- Éviter les séquences de caractères comme « 123456 » ou « azerty »

- Utiliser des mots de passe unique et un gestionnaire de mot de passe

- Activer la double authentification dès que possible

- Penser à renouveler vos de passe régulièrement

🟣 Pour ne manquer aucune news sur le Journal du Geek, abonnez-vous sur Google Actualités et sur notre WhatsApp. Et si vous nous adorez, on a une newsletter tous les matins.

Votre article est particulièrement flou.

Des données utilisateurs ont été volées a nordvpn ou proton?

Quand?

En masse?

Sur leurs serveurs ?

Comment savoir si on est concerné ?

Comment confirmer ou infirmer ? Un lien vers votre source?

Voilà les questions que l’on peut se poser en vous lisant, vous informez particulièrement mal et on ressort avec plus de questions que de réponses de votre lecture.

Bonjour,

Je prends note de vos remarques, mais j’ai un peu de mal à comprendre votre commentaire. La plupart de vos questions trouvent déjà des réponses dans l’article. Pour le reste, on ne peut que vous renvoyer vers la source qui est disponible en bas de l’article.

Il est bien indiqué qu’il “est « beaucoup plus facile » pour les cybercriminels de s’en prendre aux identifiants de connexions des clients que d’essayer de pirater les VPN eux-mêmes”. Les incidents rapportés n’évoquent pas d’attaques à proprement parler dans les systèmes des fournisseurs de VPN, mais des attaques ciblant directement les utilisateurs. Ces attaques peuvent prendre différentes formes, comme des logiciels malveillants ou des tentatives de deviner les mots de passe (attaques par force brute, ce qui semble être le cas ici). Quand ? Il est indiqué que “2 151 523 mots de passe VPN qui ont été compromis par des logiciels malveillants au cours de l’année écoulée”

Pour savoir si vous êtes concernés, je vous invite à vous rapprocher de votre VPN et à vérifier/changer votre mot de passe. La seule réaction que j’ai trouvée vient d’ExpressVPN, qui confirme qu’aucun fournisseur VPN n’a été compromis. Ce dernier regrette l’absence de donnée source ou méthodologie dans le rapport original, ce que nous regrettons également. Enfin, ExpressVPN communique les mêmes conseils que ceux disponibles dans l’article, à savoir changer son mot de passe pour un mot de passe fort et unique, ne pas hésiter à utiliser un générateur de mot de passe ou à privilégier l’authentification à deux facteurs.

J’ai ajouté la réaction d’ExpressVPN, ainsi qu’un lien vers la réaction d’ExpressVPN et un second lien vers notre source. En plus de celui figurant en bas, comme pour chaque article basé sur une source. J’ai par ailleurs contacté Specops afin d’avoir des précisions sur la méthodologie et je ne manquerais pas de les ajouter dans l’article.

En espérant avoir répondu à une partie de vos interrogations

Bonne journée

@Jean Michel, rien n’a été volé de ce que je lis. Enfin pas directement. On est pas face à une fuite de donnée ou un vol mais à des mots de passes qui ont été “trouvé” par les hackers et donc des données qui ont été récupérées.

“Une règle d’or : bien choisir son mot de passe”

Non, la seule règle d’or c’est de ne pas confondre VPN et proxy.

Un VPN ça sert à connecter sa machine sur le réseau d’un tiers. Un proxy, ça sert à ne pas exposer directement son IP.

C’est aussi très juste, mais on arrive alors sur un sujet beaucoup plus technique.

Cependant, cela peut être intéressant de le développer ! Je le note 🙂

Ça ne va pas plaire à vos annonceurs… 😉

Mais c’est pourtant une évidence : contrairement à ce qu’on veut faire croire, un VPN n’est pas conçu pour “sécuriser sa navigation” ou “masquer son ip”. C’est juste conçu pour connecter sa machine sur le réseau d’un tiers.

Pour masquer son IP, il faut utiliser un proxy.

Il ne viendrait à l’idée de personne de connecter son ordinateur sur le réseau d’un inconnu, pourquoi le faire sur le réseau d’une société enregistrée au Panama, qui vend des services au rabais ?