Le 14 mars, Google a annoncé un changement majeur de la fonction “Safe Browsing”, qui est chargée de prévenir les utilisateurs de Google Chrome lorsqu’ils s’apprêtent à visiter un site considéré comme malveillant. Jusqu’à présent, le navigateur téléchargeait automatiquement une liste des sites connus pour héberger des virus ou des arnaques environ toutes les heures. Désormais, l’URL de chaque site visité sera envoyée sur les serveurs de Google pour être comparée à une liste dynamique qui est mise à jour en permanence.

En théorie, cette méthode présente plusieurs avantages. Le premier, et le plus évident, c’est qu’il n’y aura plus besoin d’attendre une heure pour disposer d’une liste à jour. Selon Google, c’est important car la plupart des sites malveillants n’existent pas plus d’une dizaine de minutes au total. L’entreprise estime aussi que le fait d’avoir accès à un registre dynamique permettra d’échapper à environ 25% de tentatives de phishing supplémentaires.

En outre, ces listes sont devenues assez volumineuses ces dernières années. La firme de Mountain View y voit aussi un avantage pour les machines les plus anciennes et les connexions les moins performantes, susceptibles d’être ralenties par la récupération de ces informations.

Plusieurs couches de chiffrement

À première vue, il y a de quoi froncer les sourcils. La réputation de Google n’est déjà pas particulièrement glorieuse en termes de protection des données personnelles; est-ce donc bien judicieux d’ envoyer toutes les URL visitées sur ses serveurs ? L’entreprise se veut rassurante et assure qu’elle n’aura accès aux jamais accès aux données brutes lors du processus de vérification. Elle explique même de façon très détaillée comment elle s’y prend.

Lorsque l’utilisateur visite un URL, Chrome commence par vérifier le cache, un espace de stockage où le contenu fréquemment utilisé (code HTML, images, scripts…) est stocké temporairement. Elle y cherche une sorte de certificat qui permettrait de valider la légitimité du site. Si elle n’en trouve pas, le navigateur va lancer le processus de vérification en temps réel.

Il commence par brouiller l’URL en le soumettant à une fonction de hachage, une méthode de chiffrement qui permet de convertir des données en une suite de caractères de taille prédéterminée – en l’occurrence, un hash de 32 octets. Chrome découpe ensuite ce hash en séries de 4 octets qui sont tous chiffrés individuellement.

Un serveur de confidentialité géré par un tiers indépendant

Tout ce matériel est ensuite envoyé sur ce que Google appelle un “serveur de confidentialité”. Son objectif est de passer ces fragments d’URL transformés au crible pour en éliminer tous les éléments qui pourraient permettre d’identifier l’utilisateur. Le point important, c’est que cet intermédiaire n’est pas géré par Google mais par Fastly, un tiers spécialisé dans le cloud. Ce dernier n’a aucun moyen d’accéder aux URL brutes pendant le processus, puisque le chiffrement appliqué par le navigateur se base sur une clé à laquelle Fastly n’a pas accès.

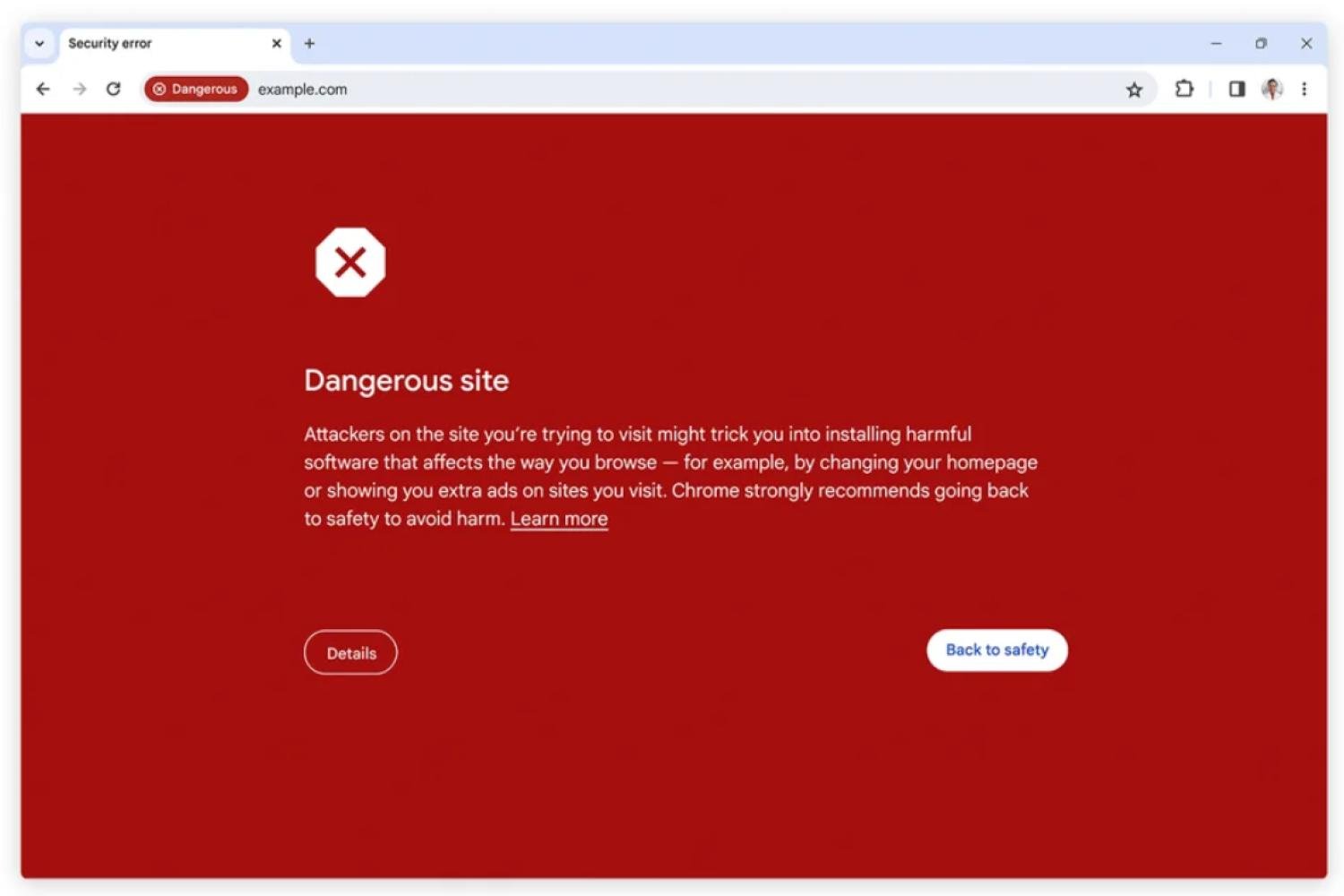

Après avoir épluché les fragments de hash, le serveur de confidentialité les expédie au serveur Safe Browsing en lui-même. Ce dernier déchiffre alors les fragments pour les comparer à cette fameuse base de données dynamique. Si l’un d’entre eux correspond, Chrome peut alors afficher le fameux avertissement rouge écarlate qui suggère à l’utilisateur de ne pas visiter le site, sans n’avoir jamais eu accès à l’URL brute ou à l’adresse IP.

Quelles sont les alternatives ?

Si ces mesures destinées à protéger vos données de navigation ne vous ont pas convaincu, vous pouvez aussi choisir de délaisser Chrome au profit d’un navigateur plus axé sur la confidentialité. On peut citer Mozilla Firefox, Brave, Ghostery Private Browser, LibreWolf, ou même Tor pour ceux qui ne veulent rien laisser au hasard.

🟣 Pour ne manquer aucune news sur le Journal du Geek, abonnez-vous sur Google Actualités et sur notre WhatsApp. Et si vous nous adorez, on a une newsletter tous les matins.