Des mutuelles, des services de l’État ou encore France Travail, les attaques informatiques s’enchaînent en France depuis quelques semaines. À l’approche des Jeux olympiques de Paris 2024, les signaux d’alerte virent au rouge et les mots de passe apparaissent comme l’une des cibles des hackers. Pour parvenir à leurs fins, ils utilisent des outils spécialisés dans le vol d’informations et l’équipe de recherche de Specops dévoile des données alarmantes sur ce sujet.

Redline fait beaucoup de dégâts

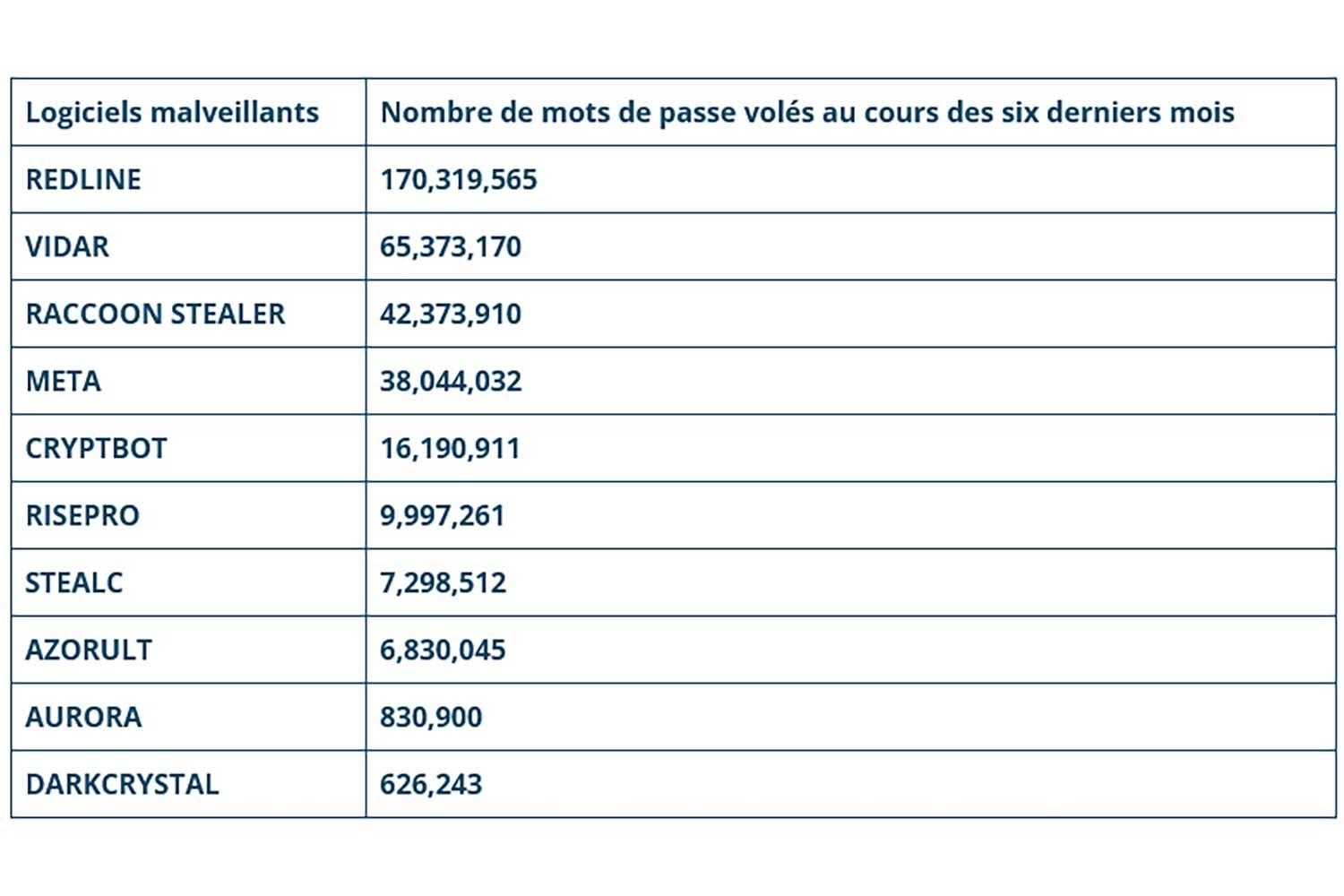

Après avoir analysé 359 millions de mots de passe volés au cours des six derniers mois, l’étude révèle que le logiciel malveillant Redline se distingue. Il figure au sommet du classement en étant responsable du vol de près de la moitié des mots de passe étudiés, soit environ 170 millions d’identifiants. KrakenLabs, l’unité de recherche sur les menaces de la société mère de Specops Software (Outpost24 à l’origine de cette découverte, explique que cette donnée souligne l’ampleur du marché des mots de passe sur le dark web. De plus, cela aggrave le risque lié à la réutilisation des mots de passe par les utilisateurs finaux. À lui seul, Redline fait plus de dégâts que les trois outils de vol de données d’identification les plus populaires réunis : Vidar (17 %), Raccoon Stealer (11,7 %) et Meta (10,6 %).

Comment fonctionnent ces logiciels malveillants ?

Détecté en mars 2020, RedLine s’impose comme le logiciel malveillant de prédilection pour voler

des informations personnelles, incluant des données personnelles et bancaires. Il peut inclure un mineur de crypto-monnaie, ciblant spécialement les joueurs avec des GPU avancés. Parmi les méthodes de distributions, il apparaît dans des campagnes d’hameçonnage liées à des événements majeurs ou encore sur YouTube.

Pour infecter des machines depuis la plateforme de vidéos de Google, les attaquants récupèrent le plus souvent un compte Google/YouTube. Lorsque le compte est compromis, ils vont créer différentes chaînes et publier des vidéos avec des descriptions. Ces dernières font généralement référence à des cracks pour des jeux ou des logiciels populaires. Les pirates ajoutent alors un lien malveillant lié au thème de la vidéo. Les utilisateurs cliquent sur le lien et téléchargent involontairement RedLine sur leur

appareil, ce qui entraîne le vol de leurs mots de passe et d’autres informations privées.

Concernant Vidar, il est un dérivé du voleur Arkei et cible sélectivement les systèmes en fonction de la langue. Les experts de Specops expliquent qu’il utilise diverses méthodes de distribution, y compris l’hameçonnage et divers chargeurs de logiciels malveillants. Sa nature adaptable et ses versions multiples, dont une version crackée appelée Anti-Vidar, le rendent particulièrement trompeur et difficile à contrer.

Enfin, Raccoon Stealer se présente comme un « malware-as-a-service » sur les forums clandestins. En effet, les cybercriminels peuvent louer cette solution une centaine d’euros par mois pour voler des informations. Il se répand de manière classique via une pièce jointe et peut ensuite mettre la main sur un très grand nombre de données.

Où vont les données d’identification volées ?

L’étude confirme que les informations dérobées se retrouvent le plus souvent sur le dark web. Elles sont alors vendues ou utilisées pour réaliser de nouvelles cyberattaques. Une fois de plus, les résultats démontrent que même si les environnements sont sécurisés contre les malwares, la réutilisation des mots de passe par les utilisateurs présente un grand danger.

Les statistiques indiquent que 68 % des internautes disposent de mots de passe pour plus de

dix sites, et 84 % réutilisent leurs mots de passe. Si 9 internautes sur 10 se disent pourtant conscients des risques, 6 sur 10 continuent cette pratique risquée. Des comportements à éviter, et si la prise de conscience collective ne suffit pas, c’est aux outils de progresser. Depuis des années, les entreprises de l’univers de la tech travaillent sur la fin du mot de passe et des « passkeys » commencent à voir le jour, notamment chez Google.

🟣 Pour ne manquer aucune news sur le Journal du Geek, abonnez-vous sur Google Actualités. Et si vous nous adorez, on a une newsletter tous les matins.